更新日:

【専門家に学ぶ】ここがヘンだよ日本製造業のセキュリティ |ジュゼッペ小林 氏 | GLOBALIZED 2022

WOVN マーケティング編集部

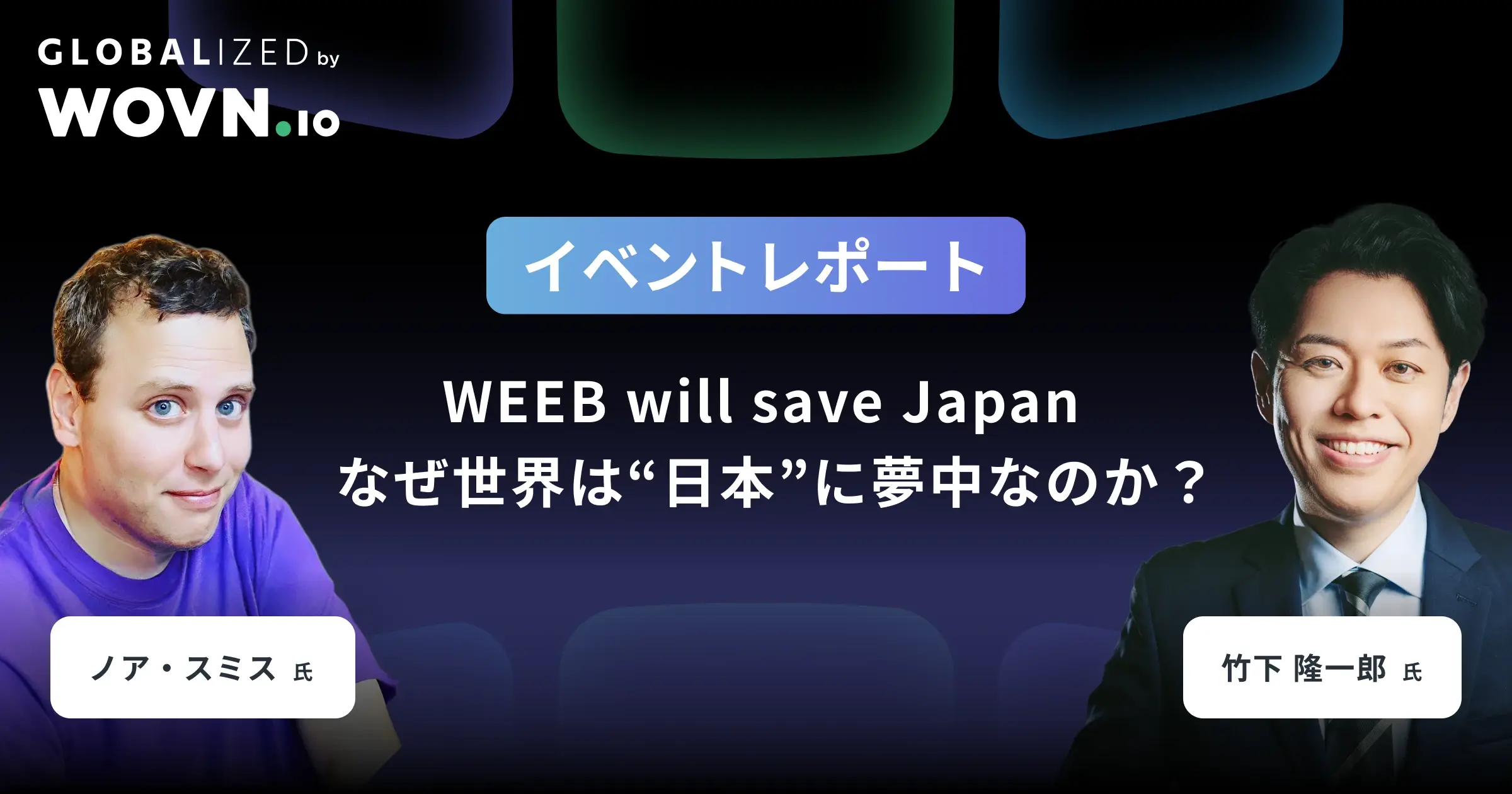

Wovn Technologies株式会社(以下 WOVN)が2022年8月30日に開催したカンファレンス「GLOBALIZED2022」では、製造業の方に向け「激変する世界への対応力 ~デジタル・多言語対応で、いかに事業をアップデートするか~」をテーマにお届けしました。

当セッションでは「あなたの会社は大丈夫!?ここがヘンだよ日本の製造業セキュリティ」と題し、イマリパートナーズ(以下、イマリ)のジュゼッペ小林氏に登壇いただきました。インターネットに「繋がる」ことが当たり前になった昨今、改めて企業のセキュリティ対策の重要性が問われています。しかし、日本のセキュリティ対策は遅れていると、ジュゼッペ小林氏は警鐘を鳴らします。

いまや、世界では当たり前となりつつあるセキュリティに対するアプローチ方法や、今すぐ実践可能なセキュリティ対策方法についてお伺いしましたので、本レポートではその内容をお届けします。

なお、実際の講演動画は以下のページよりご覧いただけます。ご興味のある方はぜひご視聴ください。

https://mx.wovn.io/event/archive/globalized_security

ジュゼッペ 小林

イマリパートナーズ

エグゼクティブパートナー

Accenture Security、Symantec、FireEye、 Mandiant などで Chief Strategy Officer として従事。

その他、HP Security、ArcSight、TriCipher、PassMarkなどのセキュリティ企業の日本代表を歴任。

セキュリティ以外では Teradata、BroadVision、Wind River、Cloudera など十数社の日本・アジア法人代表を務めた経歴を持つ。

University of San Francisco コンピューターサイエンス学部卒。

|

目次 |

はじめましてジュセッペ小林です。

私は、事業の立ち上げと事業再生を専門とし、シリコンバレーを中心にハイテク企業の日本法人とアジア法人の立ち上げを経験してきました。その中で、セキュリティー領域を7社ほど担当し、大手企業の経営陣に向けて、セキュリティーの必要性やセキュリティ投資の方法を、他には事業戦略におけるセキュリティー活用、運用面におけるセキュリティーオペレーションセンターの活用、セキュリティインシデント対応、脅威インテリジェンス(※1)の活用について説明してきました。

※1 撃者の意図や能力、設備などに関する情報を整理および分析することで有益な知識を導き出し、使用可能なものに変えたもの

1.サイバーセキュリティがより求められる背景

20年前は、WiFi や Bluetooth などで「繋がる」という体験は、生活の中にあまりありませんでした。しかし、今は様々な情報やデータに繋がります。この「繋がる」ことがあたり前になったことが、サイバーセキュリティーがより求められるようになった理由の一つです。

今や、情報やデータはデスクトップにはなく、全てクラウドにあります。ということは、データにアクセスするには、インターネットに「繋げる」必要があります。

さらに、現在は掃除機だけではなく、バスケットボールですら、IoT としてメーカーに情報が送られます。実は IoT 化されたバスケットボールの中には小さなチップが入っていて、それが WiFi に繋がります。ボールが IoT 化されると、ボールが購入された後、ボールがお客様の家の WiFi と繋がり、購買後の動きがわかります。お客様と継続的に接点を持てるというメリットがあるため、バスケットボールも IoT の形をとり始めました。

バスケットボールが IoT になるのであれば、何でも IoT になりえます。なぜモノを「繋げる」のかというと、情報を取得して知識に変えるためです。

今、製造業は収益の作り方が製品を販売して終了ではなく、製品を使う側に対してサービスを供給する形がほとんどです。付加価値は、ハードウェアではなくてソフトウェア、またはサービスになります。収益・付加価値を高めるために、何をすれば価値が認められるのかを知るためのデータがないと分析ができません。その中で、IoT が大事な役割を果たしています。

2.お金?政治?なぜサイバー攻撃が起きるのか

なぜサイバー攻撃が起きるのか。大きな理由は「お金」です。サイバー攻撃をする人たちは、お金に代わるものを手に入れたいのです。例えば「PII(Personally Identifiable Information = 個人特定情報)」です。日本では一般的に個人情報と言われますが、単に個人に紐づく情報ではなく本人を特定できる情報という意味で「PII」という言葉を使います。他には、お金に準ずるもので「クレジットカード番号」、さらに「クレデンシャル」とよばれる、ログインパスワードです。「クレデンシャル」を使ってサイトにアクセスし、登録してあるクレジットカードナンバー等の情報を取ることができます。

「PII」「クレジットカード情報」「クレデンシャル」、この3つが取引対象になります。これらを手に入れたい人たちが大勢存在し、ダークウェブ上の EC でこれらのデータが売買されています。

「PII」であれば、どのくらいの情報が個人に紐づいているかによって値段は変わりますが、約1,000人のレコードで属性が5〜10個ぐらいであれば、約200円で取引されます。「クレジットカード情報」はクレジットリミットが高ければ、当然値段が上がります。「クレデンシャル」は比較的安いです。

「PII 」や「クレデンシャル」をお金に変える方法で、現在非常に拡大しているのがランサムウェアです。例を説明します。

ヨーロッパにある部屋数が90室ほどのホテルで、ドアロックマネージャーがランサムウェアで凍結され、部屋に入れなくなったという事件がありました。そしてランサムウェアを解除するために28万円が攻撃者から請求され、支払うことで解除されました。28万円で90室だったら、「高いけれど仕方ないか」とお金を払う気持ちになるくらいの絶妙な金額を要求されるのです。翌日、また凍結を仕掛けられて28万円請求され、仕方なくお金を支払いました。そしてさらに次の日、もう一度ランサムウェアによる凍結がおきました。3回目はさすがに支払いをせず、サーバーを新設し解決しました。驚くべきことに、これら3回の犯行はすべて別の組織によるものです。裏で情報が共有され「このホテルは金を払うから攻撃した方がいいよ」となり、複数の組織が一斉に攻撃をしたということです。

さて、ここまでが簡単な例なのですが、皆さんの製造業の工場が止まったらどうしますか。1日の売り上げに換算すると1億だったり10億だったりする訳です。ランサムウェアによる攻撃をうけ、請求額を支払わなければ工場が稼働しないというケースがとても多いです。実際、今年アメリカでは、精肉工場など様々な工場が止められたというケースがありました。経済的にも非常に打撃が大きいです。また、請求される金額が損害額の7割程という特徴があり、これがほかの業種と違い製造業が狙われやすい理由です。

サイバー攻撃が起きるもう一つの理由は「政治」です。選挙へのハッキングや戦争での利用など自分たちの様々な思惑を実行するため、自国に必要な情報である知的財産やイノベーションなどを手に入れるため、外貨が足りないので資本を獲得するため、などさまざまな政治的思惑のもと、サイバー攻撃は実行されています。

3.「モノ」だけではない?攻撃者は何を盗むのか

サイバー攻撃の対象は大きく3つです。

1つ目は、「PII」などお金になりやすい情報を狙うものです。2つ目は、会社の戦略など事業情報も含む知的財産を狙うものです。知的財産はすぐにはお金にならないので、政治的な目的がないと意味がありません。3つ目は、先ほどお話したランサムウェアによる操業妨害です。

では具体的に何を狙うのか。20年前のアメリカでは、軍兵器の情報設計図や車の設計図が盗まれました。しかし、単純に設計図を盗んでも、軍兵器も車もうまく性能を発揮できませんでした。なぜかというと、モノを作った人の知識と経験がないからです。

なので、彼らが今狙っているものは経験と知識です。これはデジタル資産だけに限りません。ある国の会社は、競合である日本の建設会社からシニアエキスパートを10名引き抜きました。人間ですから盗んだとは言えませんが、あらゆる形で彼らの情報を解析して、その一人一人の弱みを突き、たくさんのお金を払うから一緒に仕事をしてくれと交渉し、10人を引き抜きました。必ずしもモノではなく人間も狙われるのです。

どういう資産を欲しがっているのか相手の立場で考えることが重要であり、自分が大事だと思っている資産が守るべき資産なのではありません。

4.どうやってサイバー攻撃し、情報を盗むのか

まず、侵入は当たり前です。なので「侵入はされるものだ」という前提に立ち、実際にセキュリティで力を入れるところは「検知」と「対応」です。日本のセキュリティでは、侵入防止に重きを置いていますが、難なく侵入されてしまいます。

侵入は「なりすまし」を通して行われます。特に、従業員になりすまして社内ネットワークに入ってきます。ただし侵入してきても、どこにどんな情報があってそれをどう使えるかというのは全然分からない状態です。そこで、試行錯誤して外から様々なコントロールを行い色々な情報を探しに行きます。一番手間がかからないのは、役員や経営層のメールを使用することです。経営層のメール自体に重要な情報がたくさんあるからではなく、様々な情報がそこに集まるため、例えば「開発部の A さんが書いたメールにはこう書いてあったから、開発部に行きましょう」といった目途がつけられるからです。これらの活動は、基本的には AI は使われず、すべて人の手で行われます。

ハッカーは一般的なイメージと異なり、普通の企業と同様に専門分野で分かれて仕事をしています。金融部門があり、部門内には銀行系、証券系、それからカード系……など複数のチームに分かれます。チームの中にはその業界のプロばかりがいるのです。なぜなら、バイオテクノロジー企業に侵入しても、「何が重要なのか」は素人には分かりません。なので、その業界のプロを集めて攻撃をします。非常に大規模で組織的にハッキングを行います。彼らの規模感は、我々の想像を絶するものです。

5.ここがヘンだよ日本製造業のセキュリティ

日本の場合は、性善説に立つことが多いため何でもクリックしやすいという文化があります。また、テクノロジーさえあれば大丈夫だと思いこみ、巨額の資金を投下しセキュリティ機器を導入しています。

また、セキュリティに対しての考え方がアメリカと比較すると大きく異なります。セキュリティの責任は、日本では IT 部門が持ち、一方アメリカでは取締役会が持ちます。対策のアプローチも、日本はボトムアップ、アメリカはトップダウンです。また、日本では ROI(Return On Investment)、つまりセキュリティへの投資をどのくらい回収できるのか、について正当化する必要性があります。一方、アメリカでは別の意味での ROI(Reduction Of Impact)、つまりセキュリティへ投資することでどのくらいリスクを回避できるのかを考えます。さらに、日本では半年または1年の予算で何ができるかを決めていますが、アメリカでは長期視点での投資をします。それから実行においては、日本では IT 予算に準じますが、アメリカではリスクマネジメントのメソドロジー(方法論)があり、それに準じます。このように、日本と特にアメリカとを比較した場合、セキュリティに対する考え方に大きな違いがあります。

6.セキュリティ対策で最も重要なこと

まずは、ポリシーと運用モデルをしっかりと作ることが重要です。しかし、最大の効果が生まれるのは従業員のセキュリティ意識を高めることです。企業の侵害の原因の70%以上は、従業員がクリックしてしまうことから始まります。ですので、セキュリティーの認識を高めることで、数億円のセキュリティー投資をしなくてもセキュリティ対策の効果は出ます。

また、アプローチを変える事が重要です。日本では、「~はやってはいけない」といったルール整備でのアプローチや、フィッシング防止訓練などの様々なトレーニングがあります。フィッシングは人によって引っかかるか否が全然違うため、単純なトレーニングで直るものではありません。習慣をどのように修正するかが重要で、ルールを設けることでは直りません。クリックする時にひと息止めて「クリックしていいのかな」と考えるという意識づけをしましょう。フィッシングに気を付けて、メールにすぐに返信をしない事も大事です。また、パスワードは桁数が一番強力にメリットを出します。12桁以上がベストで、長くて覚えられない場合はパスフレーズで管理することがお勧めです。あとはフリー WiFi を信用しないこと。最後に Facebook などの SNS には気を付けましょう。SNS に氏名を記載し、さらに会社名を書いてる方がいますが、そこまでわかると、その方のメールアドレスが割り出せ、フィッシングメールを送ることができます。そのため会社名は SNS に入れないことを推奨します。

最後に、一番大事なことはセキュリティーカルチャーを確立することです。製造業はグローバル企業が多いです。グローバル企業の場合、言語・文化・習慣が違います。そのため、その違いを加味しセキュリティの考え方をグローバルの従業員にローカライズし説明していく必要があります。人間の記憶は90日しか持たないので、90日ごとにセキュリティに関する新しいメッセージを多言語でしつこく発信していくことが重要になります。

ありがとうございました。

Web サイト多言語化のご相談は WOVN へ

Wovn Technologies株式会社は Web サイト多言語化ソリューション「WOVN.io」を提供しています。多言語化についてご興味のある方は、ぜひ資料をダウンロードください。

WOVN マーケティング編集部

WOVN マーケティング編集部は、企業の海外展開やインバウンド対応、外国人従業員対応などに役立つ情報を発信します。グローバルビジネスがテーマの大規模カンファレンスやセミナーも開催しています。 有識者インタビューやイベントレポートなどをはじめ、企業の海外戦略・外国人対応を成功に導く Multilingual Experience(MX=多言語体験)に関する様々な情報をお届けします。

Related posts